En el actualidad digital, nuestros dispositivos como por ejemplo smartphones, PC y tablets son un extensión importante de nuestra vidas. Sin embargo, el acceso a acceso a dichos aparatos a menudo es protegido por ajustes de protección que, aunque son necesarias, podrían convertirse en un obstáculo cuando olvidamos un patrón de desbloqueo, el PIN o la contraseña. En el presente texto, exploraremos 5 pasos fáciles para liberar tu dispositivos de manera eficaz y seguro, sin tener que comprometer sus datos privados.

Ya sea necesites entrar a su celular tras un intento fallido fallido, restablecer su ingreso a tu computadora o liberar su tablet, hay métodos confiables que puedes. Desde utilización de herramientas como Find My Device o Find My iPhone , hasta el restablecimiento de fábrica así como opciones de desbloqueo remoto, te guiamos a la cada paso fundamental para que puedas recuperar su dominio de tus aparatos sin tener que dificultades. Acompáñanos en este viaje por las variadas estrategias de desbloqueo y descubre a proteger de manera efectiva su información privada.

Formas Comunes de Desbloqueo

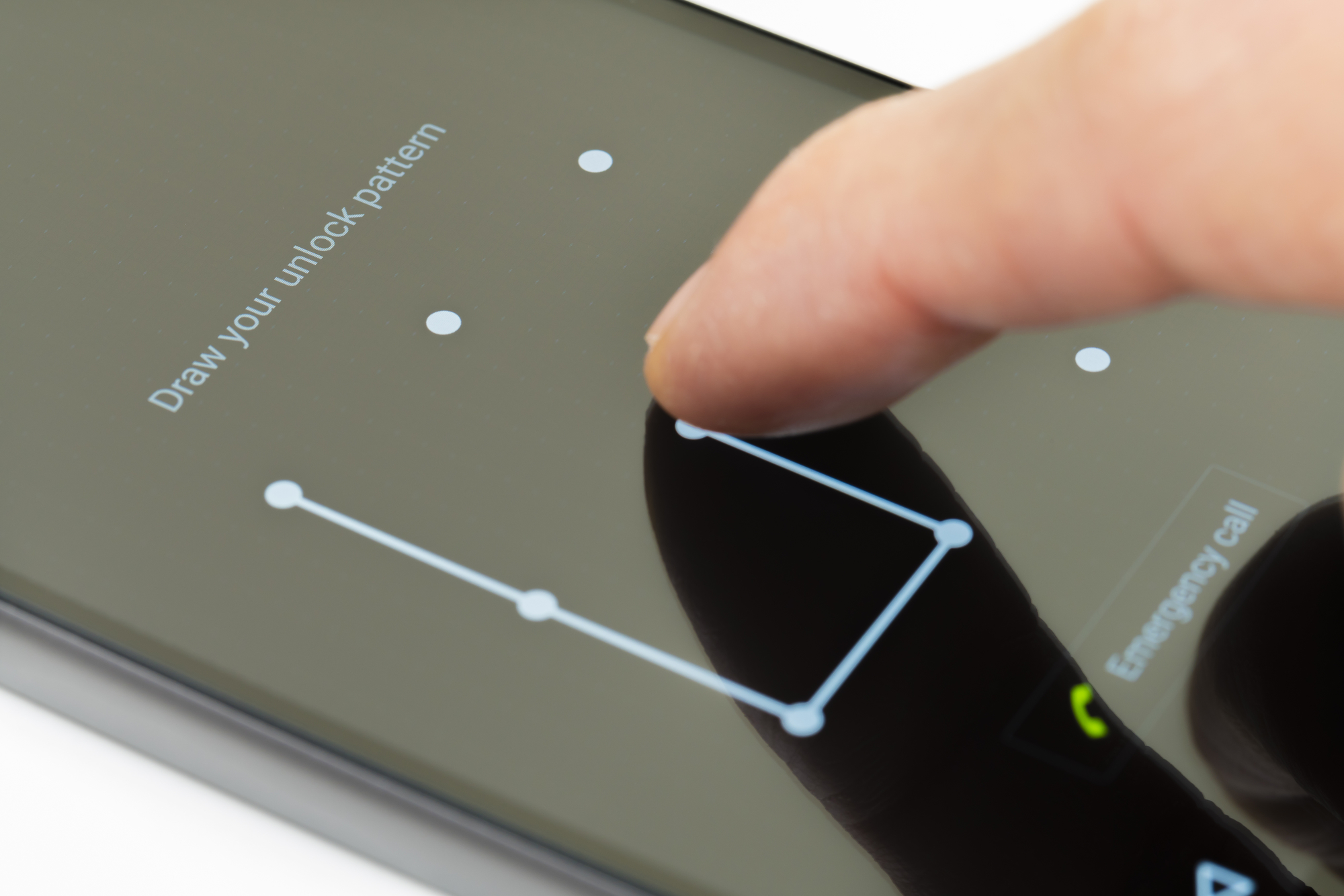

El desbloqueo móviles y ordenadores se puede realizar a mediante diversos sistemas comunes que difieren en dependencia de la categoría y el tipo de aparato. Uno de los sistemas más utilizados es el patrón de desbloqueo, particularmente en teléfonos Android. Este método implica dibujar una figura específica en la superficie que funciona como contraseña gráfica. Por otro lado, también se hacen uso de PIN de protección y contraseñas de entrada, que son combinaciones numéricas o alfanuméricas que el usuario debe introducir para ingresar a su aparato.

Además de los métodos tradicionales, la innovación ha progresado hacia opciones más seguras y prácticas, como el empleo de imágenes dactilares y reconocimiento facial. En la actualidad, muchos smartphones y dispositivos incluyen sensores biométricos que facilitan acceder el aparato simplemente colocando el pulgar en el sensor o mirando la cámara. Estas opciones no solo optimizan la vivencia del usuario, sino también aumentan la protección de los datos personales al requerir atributos únicas del usuario.

Por finalmente, existen aplicaciones de desbloqueo remoto que son prácticas en situaciones donde se ha perdido el método de desbloqueo o el dispositivo ha sido extraviado. Aplicaciones como Buscar Mi Dispositivo y Find My iPhone permiten a los usuarios encontrar sus aparatos y, en algunos casos, desbloquearlos de forma a distancia. Estas alternativas hacen más sencillo el ingreso a los dispositivos sin la necesidad de restablecer la configuración de inicial, lo que contribuye a proteger la información personal a salvo.

Liberación de Teléfonos y Tablets

El desbloqueo de celulares y tablets es una necesidad común para muchos usuarios que han perdido sus claves de acceso, PIN de protección o códigos de entrada. Existen varios métodos para realizar este procedimiento, desde el uso de herramientas incorporadas en el sistema operativo hasta la implementación de aplicaciones especializado. Por modelo, en dispositivos Android, puedes recurrir a la funcionalidad de "Encontrar mi teléfono" que te da la posibilidad de acceder el teléfono de forma remota, siempre y cuando esté activada previamente.

En los dispositivos de Apple, el proceso puede ser un poco distinto. Si has olvidado tu contraseña, puedes utilizar iCloud y la función de "Buscar mi iPhone". Sin embargo, en algunos casos, un reinicio de fábrica puede ser la única opción, lo que podría incluir la pérdida de datos si no se realiza una copia de seguridad. Es fundamental verificar de que toda data relevante esté copia de seguridad para evitar daños.

Además, varios fabricantes ofrecen soluciones específicos como Mi Unlock para dispositivos Xiaomi o Oppo ID para móviles de la compañía Oppo. Estos métodos a frecuencia están diseñados para hacer más sencillo el desbloqueo sin requiere de borrar los datos, lo que hace posible a los consumidores recuperar el control a sus dispositivos manteniendo su información personal y configuraciones de protección.

Liberación de computadoras

El liberación de una computadora puede ser requerido cuando perdemos la clave de acceso o cuando el aparato se bloquea por razones de protección. Para restablecer el acceso, lo primero que podemos probar es emplear las opciones de recuperación de clave que ofrece el sistema. Por ejemplo, en el sistema Windows, el asistente de recuperación nos deja restablecer la contraseña mediante una cuenta de Microsoft, si se encuentra configurada. En sistemas Mac, se puede hacerse reiniciar el aparato en modo de restablecimiento para recuperar la clave.

Si las opciones de restablecimiento estándar no operan, hay herramientas de liberación remoto que podrían ser provechosos. Aplicaciones como Team Viewer o Any Desk permiten acceder a la computadora remotamente, siempre que se encuentren instalados previamente y se disponga de acceso a otra PC o dispositivo móvil. Esto podría agilizar el liberación en situaciones donde el usuario necesita soporte técnico sin perder el acceso a sus datos.

En algunos casos, el restablecimiento de fábrica podría llegar a ser la sola alternativa para liberar el dispositivo, aunque esto puede suponer la pérdida de información. No obstante, está accesible en la gran parte de los sistemas y puede hacerse desde las configuraciones de restablecimiento. Es fundamental hacer copias de seguridad para prevenir la eliminación de información importantes, y adicionalmente pensar en la adopción de métodos de desbloqueo alternativos, como la huella dactilar o el sistema de reconocimiento de rostro, que podrían ofrecer un acceso más protegido y rápido.

Instrumentos de Liberación Remoto

El empleo de instrumentos de desbloqueo a distancia se ha vuelto fundamental en la época digital, en la que los aparatos móviles y las PCs almacenan datos valiosa. Una de las opciones más famosas es "Find My Device" de Google, que facilita a los consumidores ubicar, cerrar y borrar de manera a distancia sus teléfonos Android en caso de extravío o robo. Dicha herramienta es sencilla de usar y ofrece soluciones eficaces sin requerimiento de sacrificar datos personales.

Por el lado, "Buscar Mi iPhone" de Apple proporciona funcionalidades análogas para dispositivos iOS. A mediante de esta aplicación, los consumidores pueden rastrear su iPhone, iPad o Mac, bloquearlos y, si es preciso, eliminar su información de forma remota. Además, la conexión de iCloud con los aparatos asegura un nivel extra de protección y protección de información, posibilitando que la administración de accesos se haga de manera eficaz y protegida.

Alternativas opciones, como Mi Unlock para dispositivos Xiaomi y Oppo ID para teléfonos Oppo, también ofrecen métodos efectivos de liberación remoto. Estas herramientas son especialmente útiles para las personas que han olvidado sus ajustes de seguridad, ya que facilitan el ingreso a los aparatos sin necesidad de efectuar un reseteo de fábrica, garantizando así la protección de los información personales almacenados.

Protección y Seguridad de Información Personal

La protección de nuestros dispositivos portátiles es fundamental en la época digital. Con el crecimiento de la dependencia creciente de smartphones, tablets y PCs, la protección de información personales se ha transformado en una prioridad absoluta. Es esencial implementar métodos de desbloqueo efectivos, como patrones de acceso, PIN de protección y huellas dactilares. Estas medidas no solo evitan acceso no autorizado, sino que también aseguran que nuestra información permanezca a salvaguardada de eventuales peligros.

Asimismo, el uso de tecnologías como el identificación por rostro y las herramientas de desbloqueo a distancia, como Buscar mi dispositivo y Buscar mi iPhone, puede resultar muy beneficioso en caso de extravio o hurto. Configurar adecuadamente estas configuraciones de seguridad proporciona una capa extra de protección. Reinicios de fábrica y la recuperación de credenciales son opciones pertinentes si se presentan dificultades de ingreso, pero siempre deben ser empleados con precaución para evitar la deterioro de datos importantes.

Por último, la educación sobre la protección y la salvaguarda de información personal es fundamental. Estar al tanto sobre las mejores prácticas, como la ajuste de seguridad y el uso de iCloud o Mi Desbloqueo, puede contribuir a prevenir situaciones de peligro. Cuidar los dispositivos y, por lo tanto, aquella data personal debe ser una responsabilidad permanente para cada uno los usuarios.